Hàng triệu ô tô có nguy cơ bị tấn công từ xa thông qua tấn công PerfektBlue

PCA Cyber Security đã phát hiện ra lỗ hổng nghiêm trọng trong ngăn xếp Bluetooth BlueSDK có thể cho phép thực thi mã từ xa trên hệ thống ô tô.

Các nhà nghiên cứu tại công ty tình báo về mối đe dọa và thử nghiệm xâm nhập PCA Cyber Security (trước đây là PCAutomotive) đã phát hiện ra rằng các lỗ hổng nghiêm trọng ảnh hưởng đến ngăn xếp Bluetooth được sử dụng rộng rãi có thể bị khai thác để tấn công từ xa hàng triệu ô tô. PCA Cyber Security đã phát hiện ra các lỗ hổng nghiêm trọng trong ngăn xếp Bluetooth BlueSDK có thể cho phép thực thi mã từ xa trên hệ thống ô tô.

Các nhà nghiên cứu đã tiến hành phân tích nền tảng Bluetooth BlueSDK do OpenSynergy phát triển và phát hiện ra một số lỗ hổng, bao gồm các lỗ hổng cho phép thực thi mã từ xa, vượt qua các cơ chế bảo mật và rò rỉ thông tin.

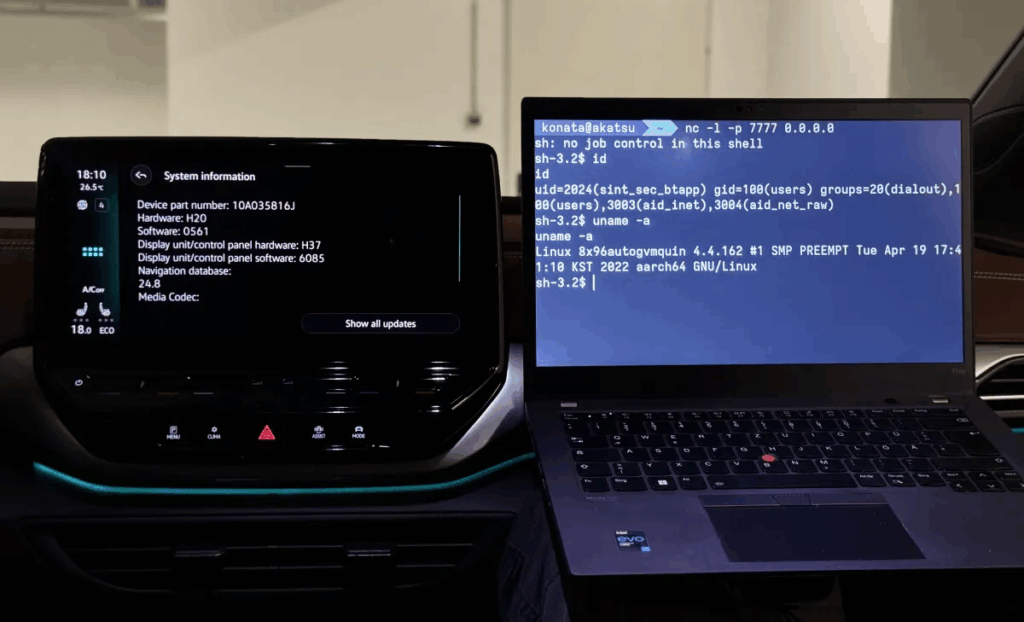

Họ đã chứng minh cách một số lỗ hổng này có thể được kết nối với nhau trong một cuộc tấn công mà họ gọi là PerfektBlue để xâm nhập từ xa vào hệ thống thông tin giải trí của ô tô. Từ đó, kẻ tấn công có thể theo dõi vị trí của xe, ghi lại âm thanh bên trong xe và lấy dữ liệu danh bạ của nạn nhân.

Kẻ tấn công cũng có thể di chuyển ngang sang các hệ thống khác và có khả năng chiếm quyền điều khiển các chức năng như vô lăng, còi và cần gạt nước. Mặc dù điều này chưa được chứng minh, nhưng các nghiên cứu trước đây đã chỉ ra rằng tin tặc có thể di chuyển từ hệ thống thông tin giải trí trên ô tô sang các hệ thống quan trọng hơn.

Vụ tấn công PerfektBlue đã được chứng minh trên các mẫu thông tin giải trí gần đây được trang bị trên xe Mercedes-Benz, Skoda và Volkswagen, cũng như các sản phẩm do một OEM khác, giấu tên, sản xuất và chỉ mới biết về phát hiện này gần đây.

BlueSDK hiện diện trong hàng triệu thiết bị. Danh sách này không chỉ bao gồm xe cộ mà còn cả điện thoại di động và các thiết bị cầm tay khác do hàng chục công ty công nghệ lớn sản xuất.

Để thực hiện một cuộc tấn công, tin tặc cần phải ở trong phạm vi phủ sóng và có thể kết nối máy tính xách tay của mình với hệ thống thông tin giải trí mục tiêu qua Bluetooth. Trong một số trường hợp, việc kết nối có thể thực hiện mà không cần bất kỳ tương tác nào của người dùng, trong khi ở những trường hợp khác, việc kết nối yêu cầu xác nhận của người dùng, hoặc thậm chí là không thể thực hiện được.

PCA Cyber Security giải thích: "Về cơ bản, PerfektBlue chỉ cần người dùng nhấp chuột tối đa 1 lần là có thể bị kẻ tấn công khai thác qua mạng".

Các lỗ hổng PerfektBlue đã được báo cáo cho OpenSynergy vào tháng 5 năm 2024 và được gán các mã định danh CVE là CVE-2024-45434, CVE-2024-45431, CVE-2024-45432 và CVE-2024-45433.

Các bản vá đã được tạo và phân phối cho khách hàng bắt đầu từ tháng 9 năm 2024, nhưng PCA Cyber Security đã đợi đến bây giờ mới công bố chúng để đảm bảo các bản sửa lỗi được triển khai rộng rãi.

Đầu năm nay, PCA Cyber Security đã tiết lộ một loạt lỗ hổng bảo mật có thể bị khai thác để tấn công từ xa một chiếc xe điện Nissan Leaf, bao gồm cả việc theo dõi và chiếm quyền vật lý một số chức năng.

Theo Securitweek.

Thông tin tham khảo:

Về Bluetooth BlueSDK

Bluetooth là một chuẩn công nghệ được sử dụng để trao đổi dữ liệu không dây giữa các thiết bị trong khoảng cách ngắn, thường trong vòng 10m. Trong khi đó, BlueSDK của OpenSynergy là một trong bộ công cụ Bluetooth được sử dụng rộng rãi, đặc biệt là trong ngành công nghiệp ô tô. Bộ công cụ này không phụ thuộc vào phần cứng, hỗ trợ công nghệ BR/EDR và giảm thiểu lượng năng lượng tiêu thụ, triển khai nhiều cấu hình Bluetooth tiêu chuẩn.

BlueSDK hiện cung cấp các cấu hình A2DP, AVRCP, VDP, BIP, BPP, CTN, FTP, GPP, HFP, HSP, HCRP, HDP, HID, MAP, OPP, PAN, PBAP, SAP, DUN, FAX, DID, GATT. Sản phẩm được cấp phép bởi Bluetooth Special Interest Group (SIG). Bộ công cụ BlueSDK có thể dễ dàng tích hợp vào bất kỳ hệ điều hành nào, nóđược coi là một framework Bluetooth, nghĩa là các nhà cung cấp có thể thay đổi một số cấu hình để điều chỉnh để phù hợp với hệ thống của họ.

Tấn công PerfektBlue

Như đã đề cập, PerfektBlue đề cập đến bốn lỗ hổng, bao gồm các lỗi bộ nhớ nghiêm trọng và các lỗi logic được tìm thấy trong Bluetooth BlueSDK stack, từ đây các tin tặc có thể kết hợp để thực thi mã từ xa trên hàng triệu phương tiện giao thông, trong đó tập trung vào ngành công nghiệp ô tô. Các nhà nghiên cứu lưu ý, lỗ hổng BlueSDK Bluetooth không chỉ liên quan đến ô tô mà các ngành công nghiệp khác cũng có thể bị ảnh hưởng.

Điều kiện duy nhất đối với cuộc tấn công PerfektBlue là ghép nối với các thiết bị mục tiêu để có mức độ giao tiếp phù hợp. Về cơ bản, rào cản chính khi khai thác PerfektBlue là khoảng cách vật lý. Kẻ tấn công phải tiếp cận mục tiêu trong phạm vi khoảng 7m để ghép nối Bluetooth (tùy thuộc vào hành động của người dùng, với một số hệ thống cấu hình tự động cho phép kết nối Bluetooth nếu trong phạm vi cho phép).

Do BlueSDK chỉ là khung phần mềm, các thiết bị khác nhau có thể chặn ghép nối, giới hạn số lượng yêu cầu ghép nối mà kẻ tấn công có thể thực hiện, hoặc ít nhất là yêu cầu một cú click để chấp nhận ghép nối.

Hãng xe Volkswagen chia sẻ với trang DR rằng việc khai thác phụ thuộc vào 5 điều kiện rất cụ thể:

1. Kẻ tấn công ở trong phạm vi tối đa 5-7m tính từ xe (vì Bluetooth có giới hạn về khoảng cách kết nối).

2. Xe phải bật khóa điện.

3. Hệ thống thông tin giải trí trong xe phải ở chế độ ghép nối.

4. Người dùng phải chủ động chấp nhận kết nối Bluetooth bên ngoài hoặc hệ thống được cấu hình tự động ghép nối mà không cần xác nhận.